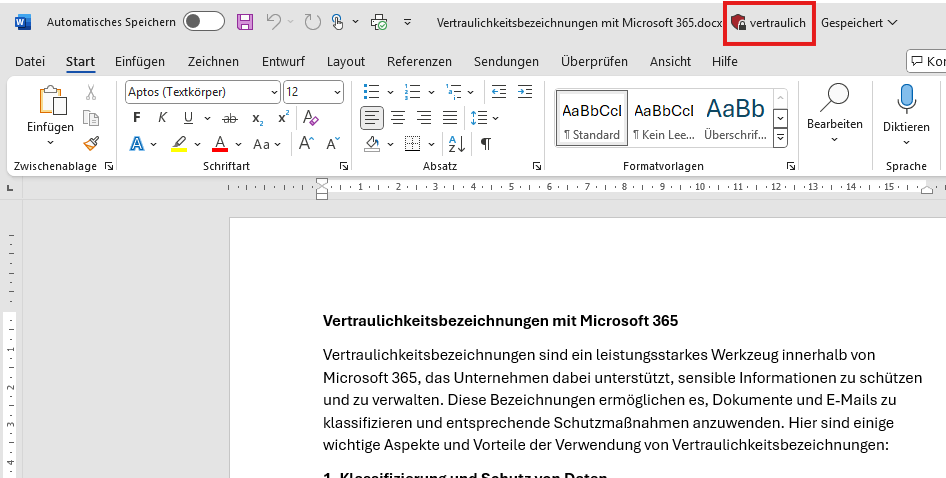

Vertraulichkeitsbezeichnungen (Sensitivity Labels)

Vertraulichkeitsbezeichnungen in Microsoft 365 ermöglichen es dir, sensible Daten in deiner Organisation zu klassifizieren und zu schützen. Sowohl in der Cloud als auch auf Geräten. Mit diesen Labels kannst du Informationen sichern und die Einhaltung von Vorschriften gewährleisten. Der Schutz kann auf Dateien (inkl. dem Teilen) in den Microsoft Cloud-Speichern (SharePoint und OneDrive) angewendet werden, aber auch z.B. auf E-Mails, Teams, Meetings und Apps, wie z. B. Word, Excel und PowerPoint.

Nachfolgend habe ich ein Beispiel aufgebaut, in dem es ausschließlich um Dateien geht, die in Microsoft Apps bearbeitet werden können, also Office-Dokumente wie Word-, Excel- und PowerPoint- und PDF-Dateien. Mein Ziel ist es, ein grundlegendes Verständnis für Vertraulichkeitsbezeichnungen zu vermitteln.

Wofür werden Vertraulichkeitsbezeichnungen eingesetzt?

- Daten zu klassifizieren und zu schützen, ohne die Produktivität und Zusammenarbeit der Benutzer zu beeinträchtigen.

- Den Zugriff auf sensible Informationen zu steuern, indem du bestimmte Berechtigungen festlegst.

- Automatische Verschlüsselung und Wasserzeichen auf Dokumente und E-Mails anzuwenden.

- Benutzer daran zu erinnern, wie sie mit sensiblen Daten umgehen sollen, indem du Richtlinien-Tipps einfügst.

Einsatzzwecke von Vertraulichkeitsbezeichnungen

- Schutz vertraulicher Daten: Du kannst sensible Dokumente wie Finanzberichte, Verträge oder Kundendaten kennzeichnen, um sicherzustellen, dass nur autorisierte Benutzer darauf zugreifen können.

- Compliance-Anforderungen erfüllen: In Branchen mit strengen Vorschriften, wie dem Gesundheitswesen oder der Finanzbranche, helfen Vertraulichkeitsbezeichnungen, Daten gemäß den gesetzlichen Anforderungen zu kennzeichnen und zu schützen.

- Externe Zusammenarbeit steuern: Wenn du mit externen Partnern, Kunden oder Auftragnehmern zusammenarbeitest, kannst du den Grad des Datenzugriffs durch entsprechende Labels steuern.

- Risikominimierung: Durch die Kennzeichnung sensibler Daten kannst du das Risiko von Datenlecks oder unbefugtem Zugriff minimieren. Automatisierte Sicherheitsmaßnahmen wie Verschlüsselung und Zugriffsbeschränkungen können angewendet werden.

Mit Vertraulichkeitsbezeichnungen kannst du also die Kontrolle über deine sensiblen Daten verbessern und das Risiko von Datenverlust oder Missbrauch reduzieren.

Welche Lizenz wird benötigt?

Für die Nutzung von Vertraulichkeitsbezeichnungen benötigst du eine spezielle Lizenz. Vertraulichkeitsbezeichnungen sind Teil der Microsoft 365 Compliance-Lösungen und erfordern in der Regel eine der folgenden Lizenzen:

- Microsoft 365 E5/A5/G5/E3/A3/G3/F1/F3/Business Premium/OneDrive for Business (Plan 2)

- Enterprise Mobility + Security E3/E5

- Office 365 E5/A5/E3/A3

- AIP Plan 1

- AIP Plan 2

Beispiele für gängige Lizenzen

- Microsoft 365 E3/A3: Mit dieser Lizenz hast du Zugang zu grundlegenden Funktionen von Vertraulichkeitsbezeichnungen, jedoch ohne einige der erweiterten Features.

- Microsoft 365 E5/A5: Diese Lizenz umfasst alle Funktionen von Vertraulichkeitsbezeichnungen, einschließlich automatischer Kennzeichnung und erweiterte Schutzmaßnahmen.

- Microsoft 365 Business Premium: Diese Lizenz bietet ebenfalls grundlegende Funktionen für Vertraulichkeitsbezeichnungen.

- Microsoft Purview: Die zusätzliche Lizenz bietet erweiterte Funktionen und kann eingesetzt werden, wenn keine E5-Lizenz vorhanden ist.

Vergleich der gängigen Lizenzen

| Funktion | Microsoft 365 E3/A3 | Microsoft 365 E5/A5 | Microsoft 365 Business Premium | Microsoft Purview |

|---|---|---|---|---|

| Manuelle Bezeichnungen | Ja | Ja | Ja | Ja |

| Automatische Bezeichnungen | Nein | Ja | Nein | Ja |

| Grundlegende DLP | Ja | Ja | Ja | Ja |

| Erweiterte DLP | Nein | Ja | Nein | Ja |

| eDiscovery Standard | Ja | Ja | Ja | Ja |

| eDiscovery Premium | Nein | Ja | Nein | Ja |

| Insider-Risiko-Management | Nein | Ja | Nein | Ja |

| Kommunikations-Compliance | Nein | Ja | Nein | Ja |

| Integration mit Cloud App Security | Nein | Ja | Nein | Ja |

| Lifecycle Management | Nein | Ja | Nein | Ja |

Microsoft Purview und Microsoft 365 E5/A5 bieten erweiterte und automatisierte Funktionen für größere Organisationen mit komplexen Datenanforderungen, während Microsoft 365 Business Premium und Microsoft 365 E3/A3 eine solide Basis für kleinere Unternehmen und Organisationen bietet, die grundlegende Schutzmaßnahmen benötigen.

Wichtige Voraussetzungen

Bevor du die Verschlüsselung verwenden kannst, musst du möglicherweise einige Konfigurationsaufgaben ausführen. Wenn du Verschlüsselungseinstellungen konfigurierst, wird nicht überprüft, ob diese Voraussetzungen erfüllt sind.

- Aktivieren von Azure Rights Management: Um Vertraulichkeitsbezeichnungen zur Verschlüsselung mit Rights Management nutzen zu können, muss der Azure Rights Management-Dienst von Microsoft Purview Information Protection für deinen Mandanten aktiviert sein. In neueren Mandanten ist dies standardmäßig der Fall, jedoch kann es erforderlich sein, den Dienst manuell zu aktivieren. Weitere Informationen findest du unter Aktivieren des Schutzdienstes von Azure Information Protection.

Mit den folgenden Befehlen kannst du die Aktivierung in PowerShell durchführen (abhängig von bestehenden Einstellungen musst du evtl. noch Anpassungen durchführen):

Falls die Ausführung von Scripten auf deinem PC nicht erlaubt ist: Set-ExecutionPolicy RemoteSigned

Falls das alte Modul noch installiert ist: Uninstall-Module -Name AADRM

Install-Module -Name AIPService

Enable-AipService

Get-Command -Module AIPService

Import-Module AIPService

Connect-AipService

- Überprüfen der Netzwerkanforderungen: Möglicherweise musst du einige Änderungen an deinen Netzwerkgeräten vornehmen, z. B. Firewalls erstellen. Weitere Informationen findest du unter Firewalls und Netzwerkinfrastruktur.

- Überprüfen deiner Microsoft Entra-Konfiguration: Es gibt einige Microsoft Entra Konfigurationen, die den autorisierten Zugriff auf verschlüsselte Inhalte verhindern können. Beispiele hierfür sind mandantenübergreifende Zugriffseinstellungen und Richtlinien für bedingten Zugriff. Weitere Informationen findest du unter Microsoft Entra Konfiguration für verschlüsselte Inhalte.

- Konfigurieren von Exchange für Azure Rights Management: Exchange muss nicht für Azure Rights Management konfiguriert werden, bevor Benutzer Bezeichnungen in Outlook anwenden können, um ihre E-Mails zu verschlüsseln. Bis Exchange jedoch für Azure Rights Management konfiguriert ist, erhältst du nicht die volle Funktionalität der Verschlüsselung mit Rights Management. Benutzer können etwa verschlüsselte E-Mails oder verschlüsselte Besprechungseinladungen auf Mobiltelefonen oder mit Outlook im Web nicht anzeigen, verschlüsselte E-Mails können nicht für die Suche indiziert werden und du kannst Exchange Online DLP für den Rights Management-Schutz nicht konfigurieren. Um sicherzustellen, dass Exchange diese zusätzlichen Szenarien unterstützen kann:

- Für Exchange Online lies die Anweisungen für Exchange Online: Konfigurieren von IRM.

- Für das lokale Exchange musst du den RMS-Connector bereitstellen und deine Exchange-Server konfigurieren.

Erstellen und Konfigurieren von Vertraulichkeitsbezeichnungen

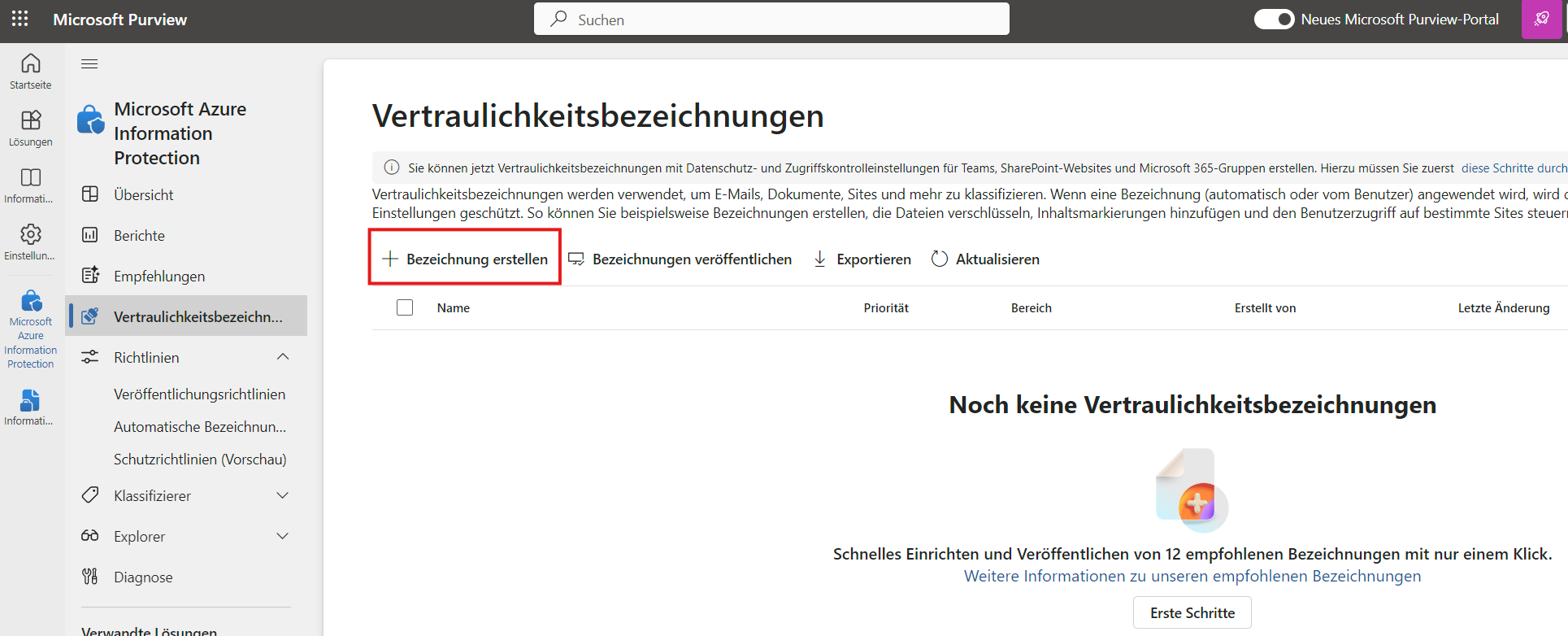

- Melde dich auf https://purview.microsoft.com als Globaler Administrator an.

- Klicke auf Lösungen (links im Menü), dann auf Microsoft Azure Information Protection und anschließend auf Vertraulichkeitsbezeichnungen.

- Um eine neue Bezeichnung zu erstellen, klicke auf + Bezeichnung erstellen.

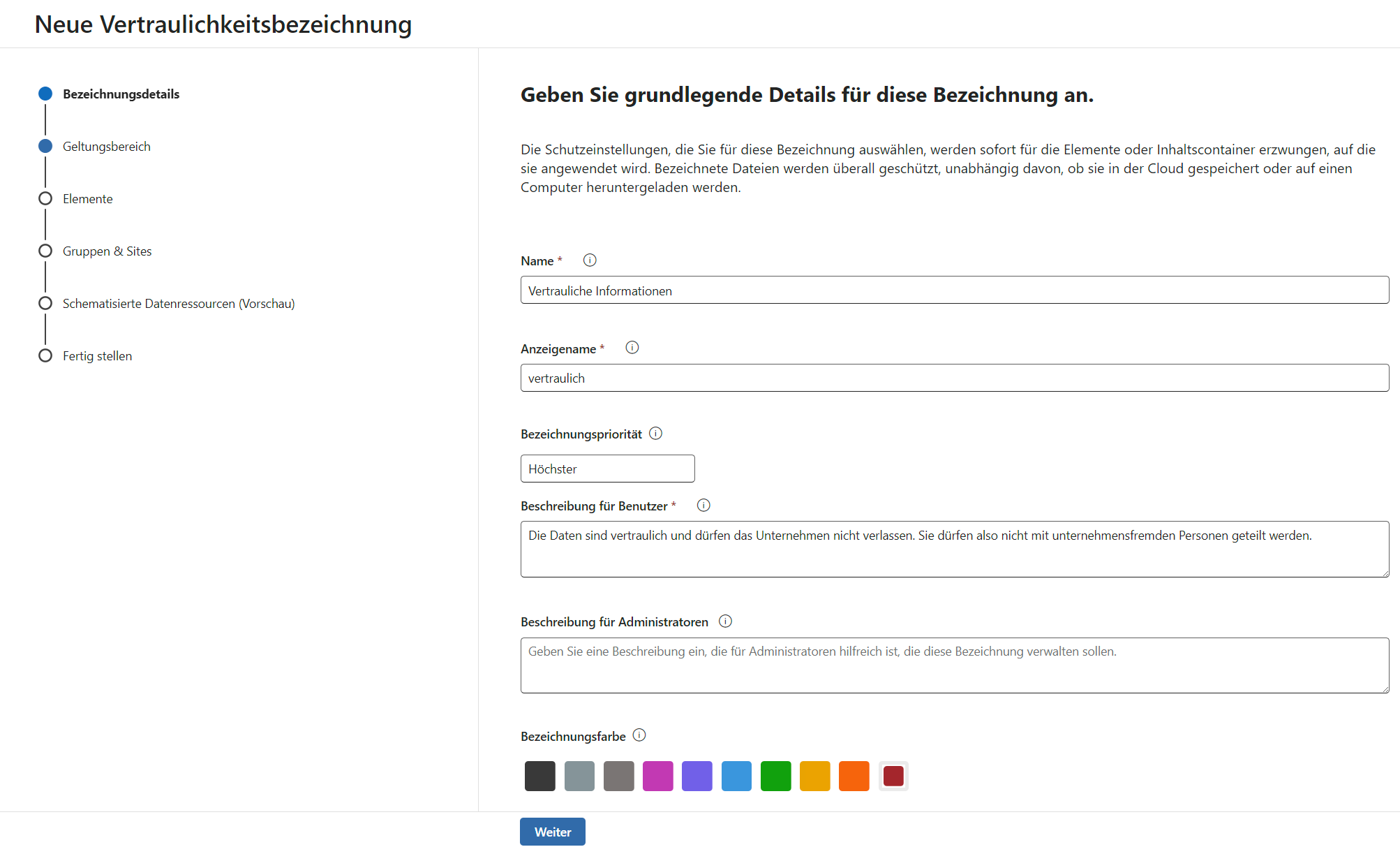

Hinweis: Auf der Seite hast du auch die Möglichkeit, „Schnelles Einrichten und Veröffentlichen von 12 empfohlenen Bezeichnungen mit nur einem Klick“ auszuwählen. - Du gelangst nun in den Bereich Bezeichnungsdetails, in dem die Vertraulichkeitsbezeichnung benennen kannst.

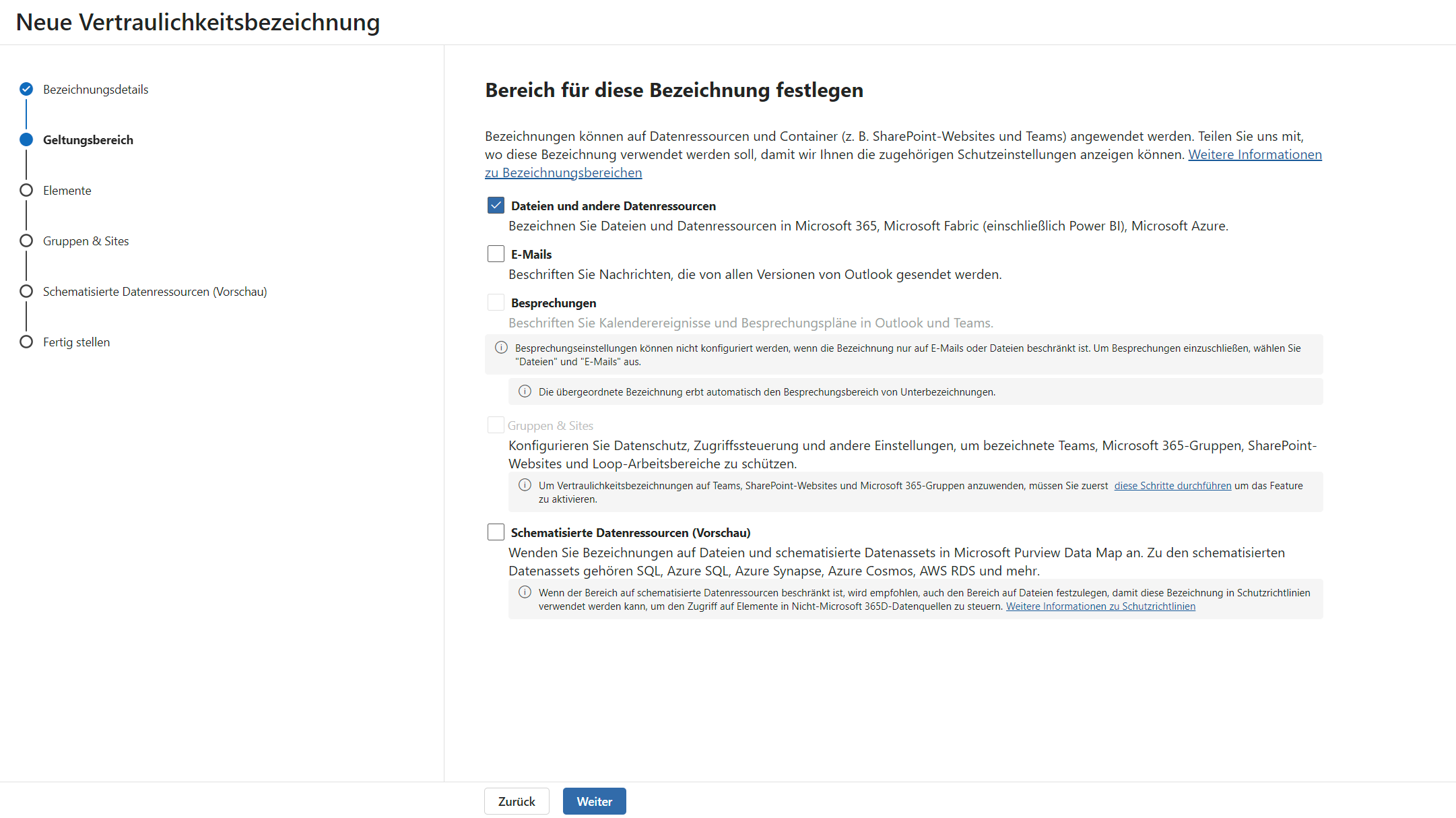

- Mit einem Klick auf Weiter gelangst du in den Geltungsbereich. Für dieses Beispiel habe ich nur die Dateien und andere Datenressourcen ausgewählt.

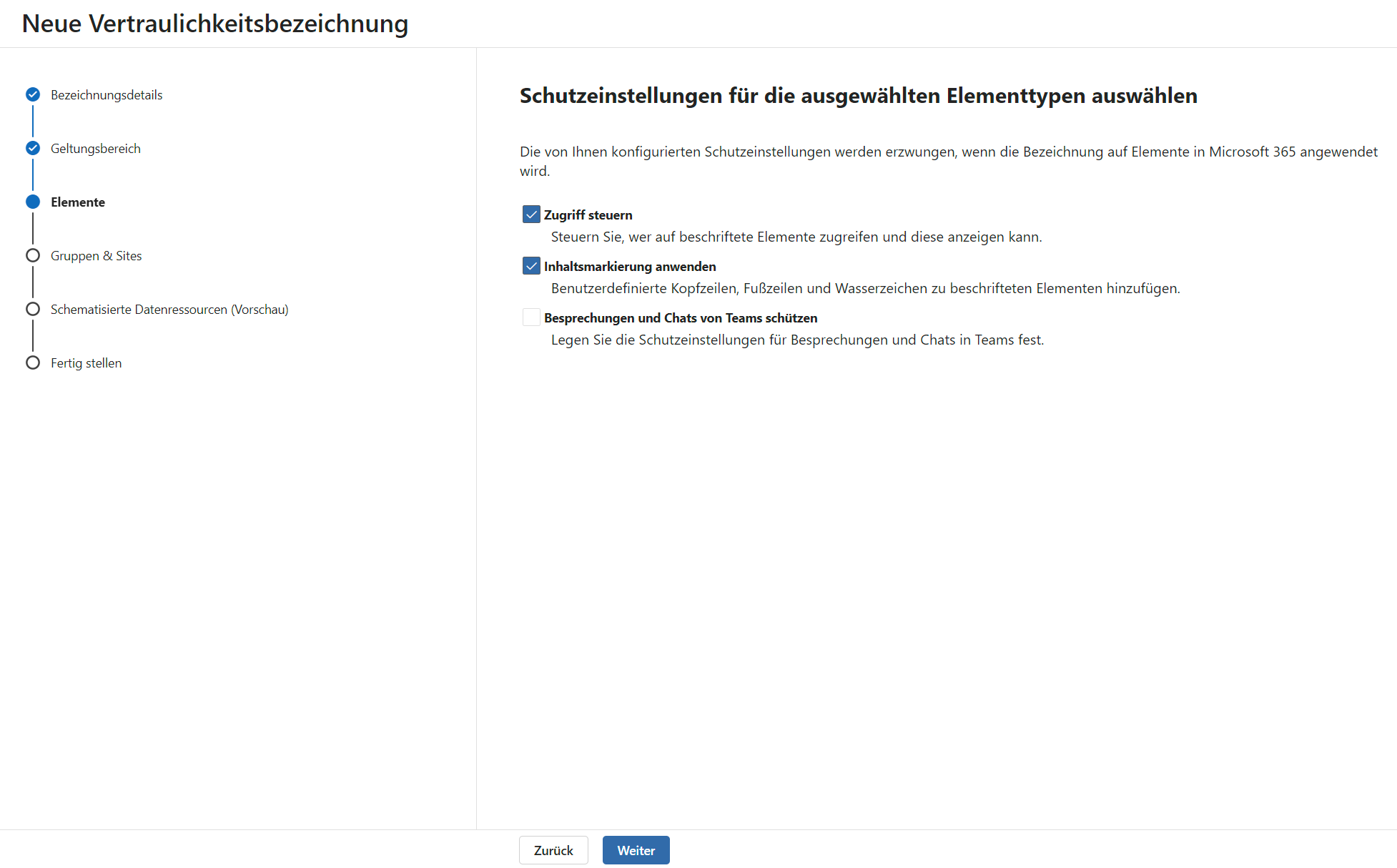

- Auf Weiter klicken, damit du zum Bereich Elemente gelangst. Hier wähle ich Zugriff steuern und Inhaltsmarkierungen anwenden aus.

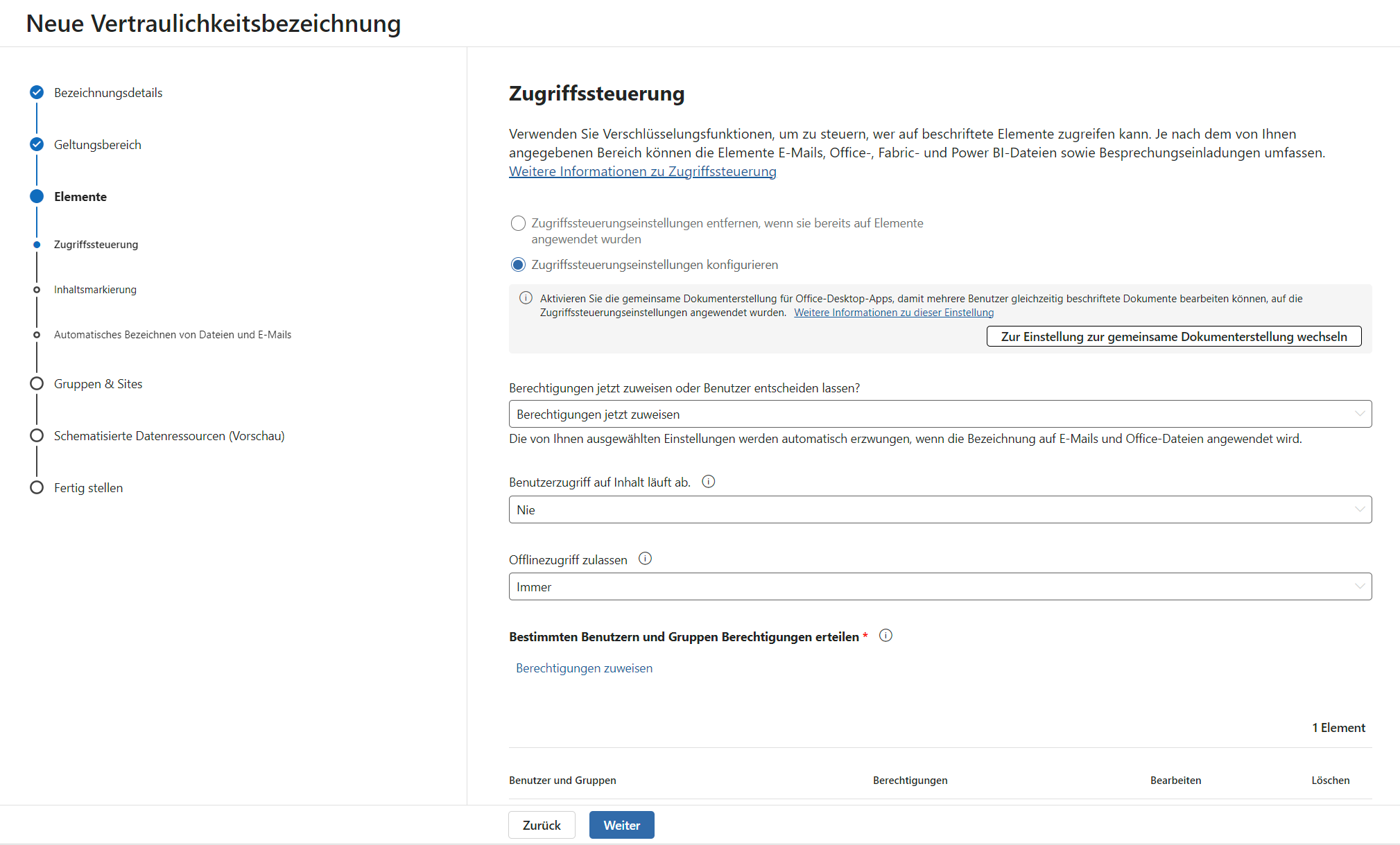

- Mit Weiter geht es zur Zugriffssteuerung.

Passe die Einstellungen nach deinen Vorstellungen an.

Passe die Einstellungen nach deinen Vorstellungen an.

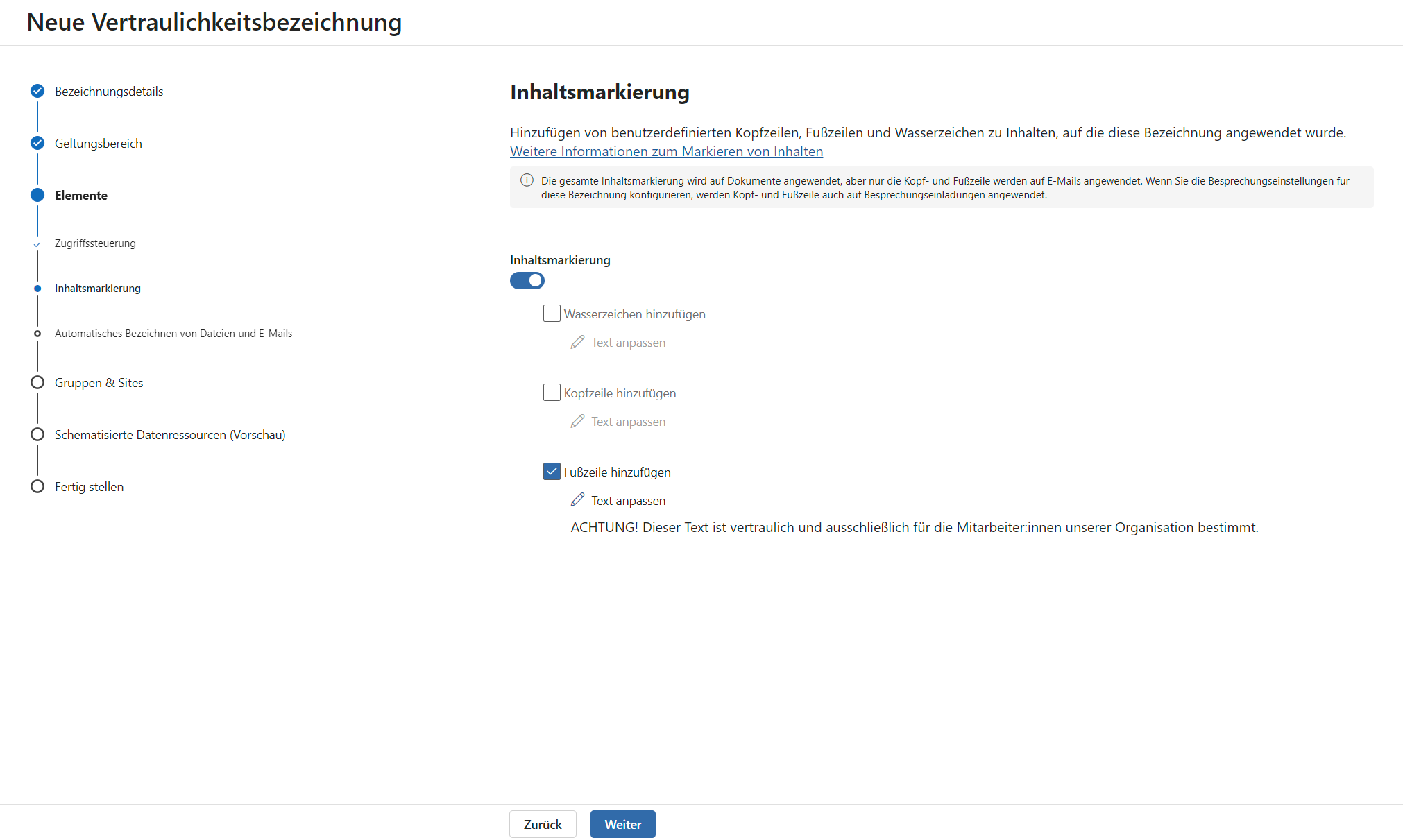

Unter dem Punkt Bestimmten Benutzern und Gruppen Berechtigungen erteilen solltest du auf Berechtigungen zuweisen klicken, um einer oder mehreren Personen, bzw. Gruppen die gewünschten Rechte zuzuordnen. Speichere die Berechtigungen und klicke auf Weiter. - Nun bist du auf der Seite Inhaltsmarkierung. Da ich in den Fußzeilen der entsprechenden Dokumente einen Text für vertrauliche Inhalte angeben möchte, wähle ich den Punkt Fußzeile hinzufügen aus und ich passe den Text an. Speichere den angepassten Text und klicke auf Weiter.

- Du bist nun im Bereich Automatisches Bezeichnen von Dateien und E-Mails angelangt. Da ich dieses Thema hier zurzeit nicht bearbeite, belasse die Einstellungen unberührt und klicke auf Weiter.

- Im Bereich Automatisches Bezeichnen von Dateien und E-Mails sind keine Anpassungen möglich, klicke auf Weiter.

- Im Bereich Automatisches Bezeichnen für schematisierte Datenressourcen (Vorschau) werden ebenfalls keine Anpassungen durchgeführt, klicke auf Weiter.

- Im Bereich Ihre Einstellungen überprüfen und fertigstellen erhältst du einen Überblick über die vorgenommenen Einstellungen und kannst diese auch nochmals anpassen. Wenn alles in Ordnung ist, klicke auf Bezeichnung erstellen. Die Verarbeitung kann einen Moment dauern.

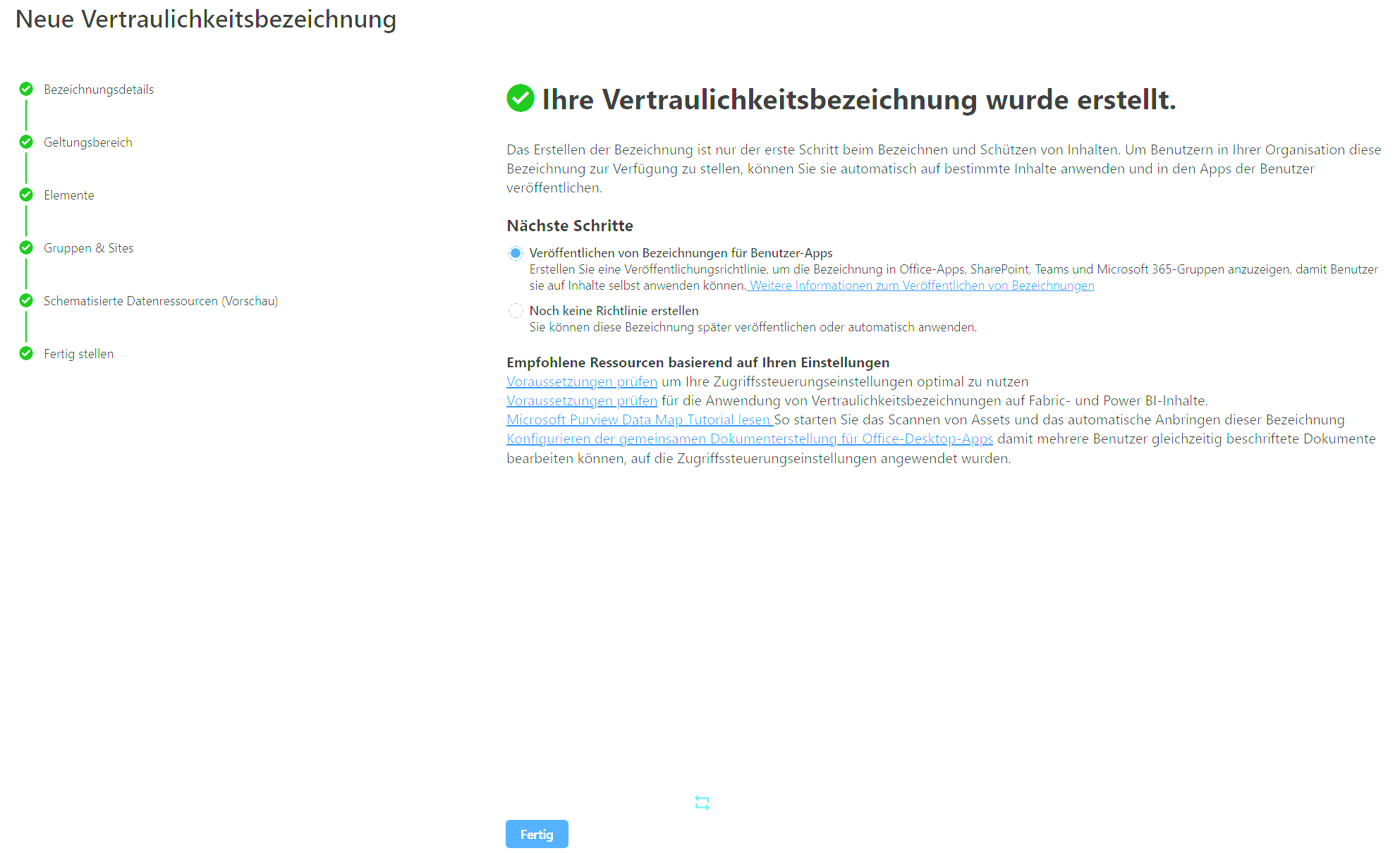

- Wenn alles gut gelaufen ist, solltest du eine Anzeige ähnlich der folgenden erhalten:

- Mit einem Klick auf Fertig gelangst du in den Bereich Bezeichnung veröffentlichen. Klicke hier Neue Bezeichnungsrichtlinie erstellen, wähle die zu veröffentlichende Vertraulichkeitsbezeichnung(en) aus (in Beispiel wurde sie vertraulich benannt). Klicke dann auf Hinzufügen und auf Weiter.

- Im Bereich Administratoreinheiten zuweisen ändern wir nichts und klicken auf Weiter.

- Da es für alle Benutzer und Gruppen veröffentlicht werden soll, muss im Bereich Für Benutzer und Gruppen veröffentlichen nichts geändert werden. Klicke auf Weiter.

- Im Bereich der Richtlinieneinstellungen kannst du noch gewünschte Konfigurationen durchführen. Klicke danach auf Weiter.

- Im Bereich Standardeinstellungen für Dokumente kannst du angeben, welche Bezeichnung standardmäßig vorgeschlagen wird. Klicke dann auf Weiter.

- Im nächsten Bereich Standardeinstellungen für E-Mails kannst du Einstellungen für E-Mails vornehmen. Ich habe es in diesem Beispiel jedoch nicht vorgesehen. Um fortzufahren, klicke auf Weiter.

- Nun folgt der Bereich Standardeinstellungen für Besprechungen und Kalenderereignisse. Auch hier habe ich keine Anpassungen vorgesehen. Klicke auf Weiter. Gleiches gilt für Standardeinstellungen für Fabric- und Power BI-Inhalte.

- Jetzt muss die Richtlinie nur noch einen Namen erhalten und ggf. eine zusätzliche, optionale Beschreibung, dann kann es mit Weiter übernommen werden.

- Im Bereich Überprüfen und fertigstellen erhältst du einen Überblick über die vorgenommenen Einstellungen und kannst diese auch nochmals anpassen. Wenn alles in Ordnung ist, klicke auf Absenden. Die Verarbeitung kann einen Moment dauern.

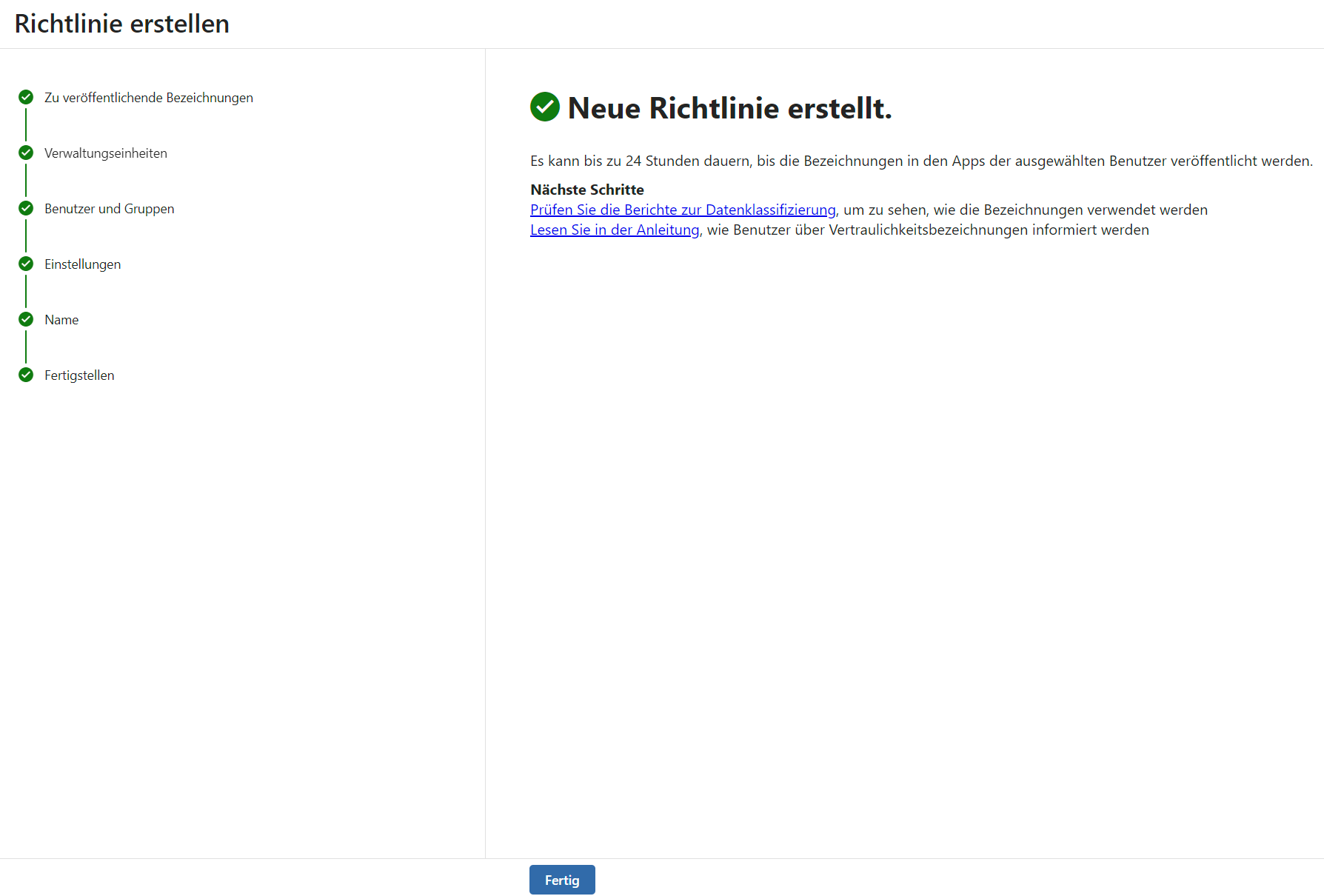

- Wenn alles gut gelaufen ist, solltest du eine Anzeige ähnlich der folgenden erhalten:

Hinweis: Es kann bis zu 24 Stunden dauern, bis die Veröffentlichung abgeschlossen ist. - Klicke auf Fertig.

Links zu Inhalten von Microsoft

Informationen zu Vertraulichkeitsbezeichnungen | Microsoft Learn

Erste Schritte mit Vertraulichkeitsbezeichnungen | Microsoft Learn

Anwenden der Verschlüsselung mithilfe von Vertraulichkeitsbezeichnungen | Microsoft Learn

Anwenden von Vertraulichkeitsbezeichnungen auf Ihre Dateien und E-Mails in Outlook – Microsoft-Support

Verwenden von Vertraulichkeitsbezeichnungen mit Microsoft Teams, Microsoft 365-Gruppen und SharePoint-Websites | Microsoft Learn

Stand: 09.01.2025